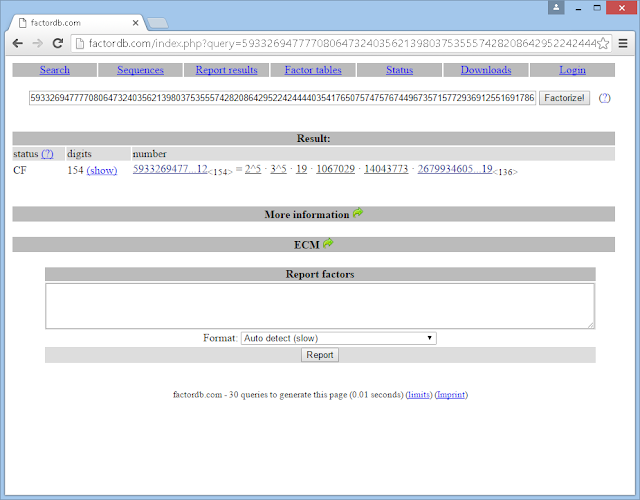

cipher /e <path e nome cartella>

ad es. per cifrare la cartella c:\Cartella cifrata e il suo contenuto basta lanciare il seguente comando dal Prompt dei comandi

cipher /e "c:\Cartella cifrata"

Se il nome della cartella o del file da cifrare contiene spazi, come nel nostro caso, è necessario racchiudere il tutto tra doppi apici. Un messaggio ci avviserà se l'operazione è andata a buon fine indicando il numero di file/cartelle criptate.

|

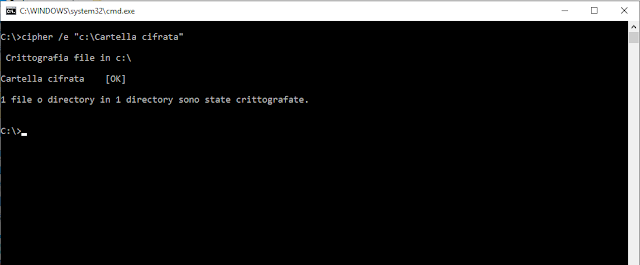

| FIG 1 - Crittografare una cartella tramite cipher |

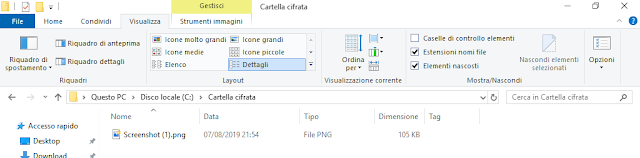

Spostando qualsiasi file all'interno della cartella questo verrà automaticamente cifrato e sull'icona apparirà un lucchetto.

|

| FIG 2 - File crittografato |

Per decriptare un file o una cartella basta utilizzare il comando con il parametro /d

cipher /d "c:\Cartella cifrata"