Windows Defender è l'antivirus integrato nel sistema operativo di Microsoft. In quest'articolo verrà mostrato come interagire da riga di comando con Windows Defender. Se si utilizza un antivirus di terze parti, Windows Defender potrebbe essere stato disabilitato pertanto i comandi mostrati nell'articolo non funzioneranno. Avviato il prompt dei comandi come amministratore, accedere alla cartella contenente Windows Defender con il comando

cd "\Program Files\Windows Defender"

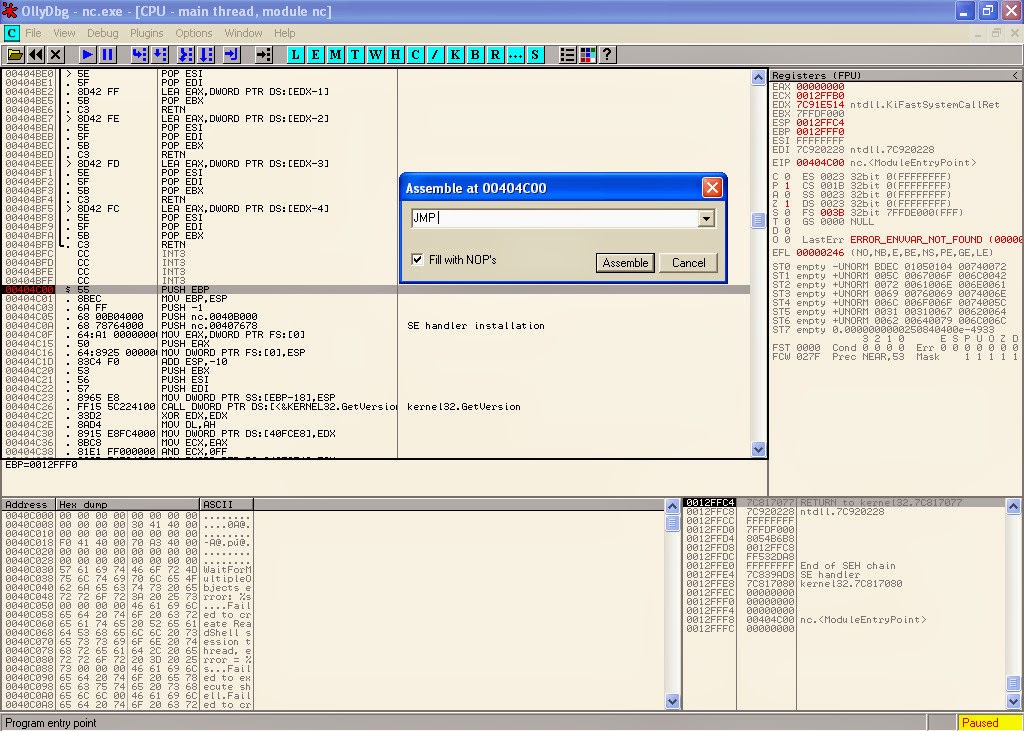

Verifica e installazione aggiornamenti

Come ogni buon antivirus, anche Windows Defender riceve periodicamente gli aggiornamenti delle definizione dei virus e del "motore" dell'antivirus. Per verificare la presenza di aggiornamenti è possibile digitare dal prompt dei comandi

MpCmdRun -SignatureUpdate

Il comando, oltre a verificare la disponibilità degli aggiornamenti provvederà anche a scaricarli ed installarli.

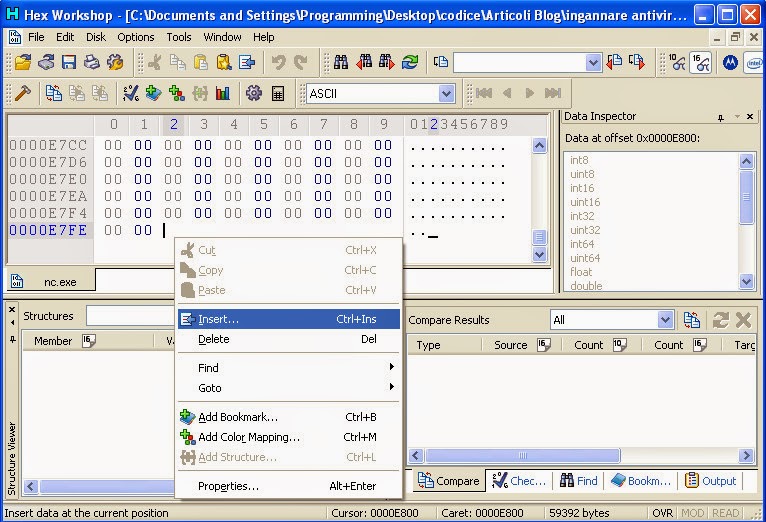

|

| FIG 1 - Update Windows Defender |

Se le nuove definizioni danno problemi è possibile rimuoverle e ripristinare quelle precedenti utilizzando il comando

MpCmdRun -RemoveDefinitions -All

Allo stesso modo è possibile disinstallare il nuovo engine dell'antivirus con il comando

MpCmdRun -RemoveDefinitions -Engine

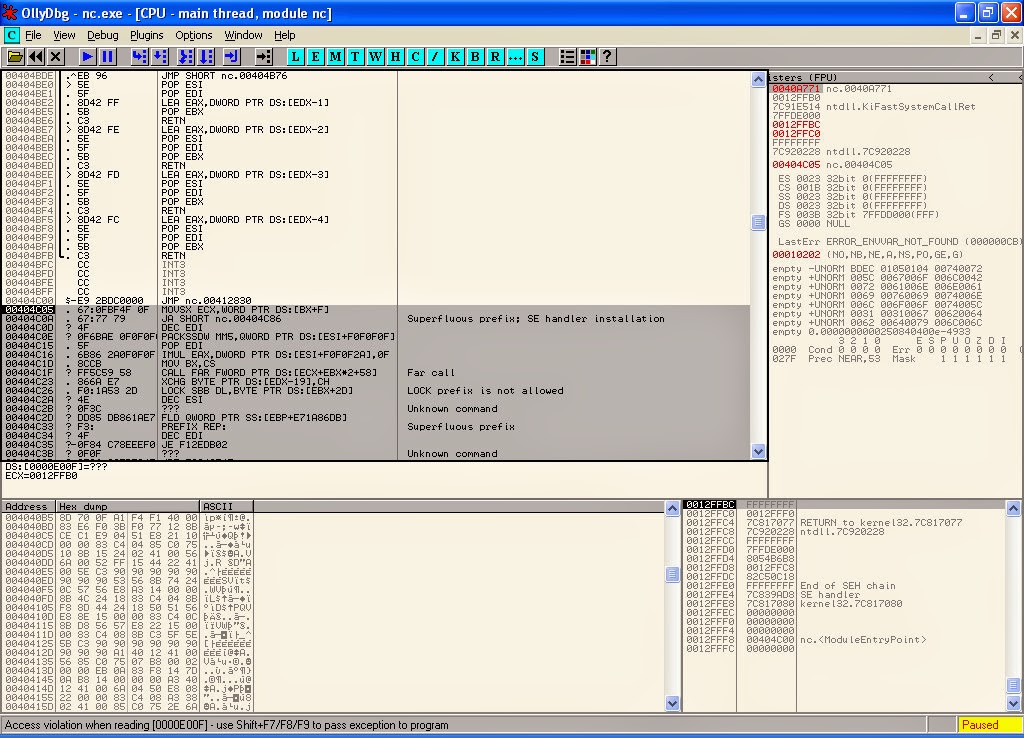

Scansione del sistema

Possiamo avviare diversi tipi di scansione a seconda delle nostre esigenze.

Per eseguire una scansione rapida

MpCmdRun -Scan -ScanType 1

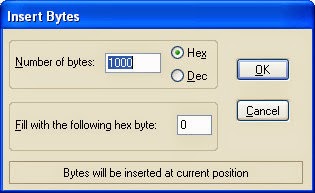

|

| FIG 2 - Windows Defender, Scansione rapida |

Per eseguire una scansione completa e approfondita del sistema

MpCmdRun -Scan -ScanType 2

Per avviare la scansione mirata di una particolare cartella

MpCmdRun -Scan -ScanType 3 -File path_cartella

dove al posto di path_cartella va specificato il nome della cartella compreso il percorso (ad es. c:\users\pippo\downloads)

Alcuni virus possono prendere di mira il settore di boot del disco che normalmente non è accessibile dal sistema. Un virus insediato in tale settore può infettare il sistema ad ogni avvio . Per eseguire una scansione mirata del settore di boot del disco

MpCmdRun.exe -Scan -ScanType -BootSectorScan

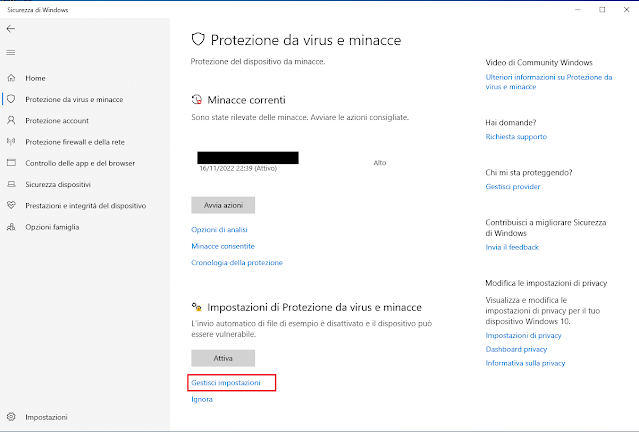

File in quarantena

Quando l'antivirus individua file sospetti o infetti che non riesce a bonificare, può spostarli in quarantena: uno spazio protetto dove i file infetti vengono salvati in modo da non rappresentare più una minaccia per il sistema. Tramite il seguente comando vengono visualizzati i file che sono stati spostati in quarantena

MpCmdRun -Restore -ListAll

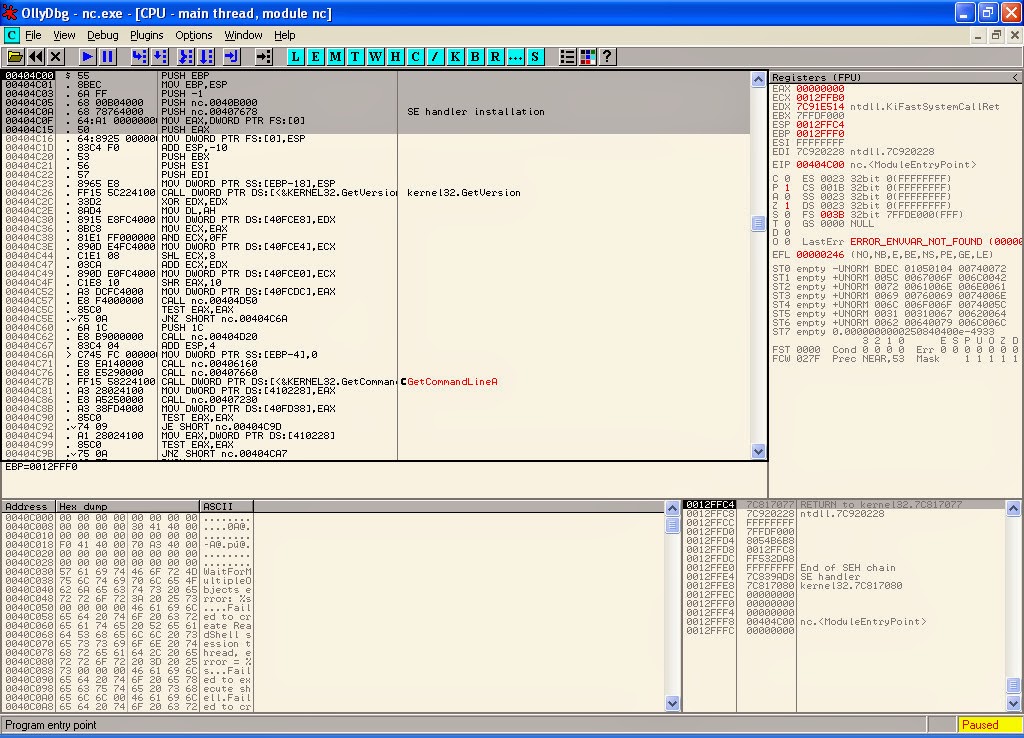

|

FIG 3 - Windows Defender, File in quarantena

|

Per ripristinare tutti i file presenti dalla quarantena (operazione da eseguire con le dovute cautele)

MpCmdRun -Restore -All

Per ripristinare un particolare file dalla quarantena

MpCmdRun -Restore -Name nomefile

dove nomefile rappresenta il nome, compreso estensione, del file presente in quarantena (ad es. game.exe).

Se vogliamo recuperare un particolare file dalla quarantena e salvarlo in uno determinato percorso

MpCmdRun -Restore -Name nomefile -FilePath destinazione

dove al posto di destinazione va specificato il percorso in cui il file verrà ripristinato (ad es. c:\temp).

![LordPE [ Section Flags] LordPE [ Section Flags]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEiXObsAmSWr1M_Bw-5frG6KUgxjcG606GlDA7sG5hjG5Smx9vmgsJ8D7CI-AueXVgVbU7FrDhyphenhyphenypDNn9Db80qeY6-eQm0QFFX8neW8_4LvGuTpE5c0n4ACKR7_Z2SvDZivz-wWwBGjirQ/s1600/lordpe3.jpg)

![LordPE [ Section Flags ] LordPE [ Section Flags ]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhLS9SFmBdYxeZf68_78__oJOoS57lbCA0DIlnlY2KcaQ_CBIRcWJMOREC44oeuf7kqh6dKyw8c5MNiOWRVWKZ59wnkAROx8fHhOypTlh1FxZFTGAzimPFGP4N3EugxF5rtI-09Y2q-3g/s1600/lordpe4.jpg)